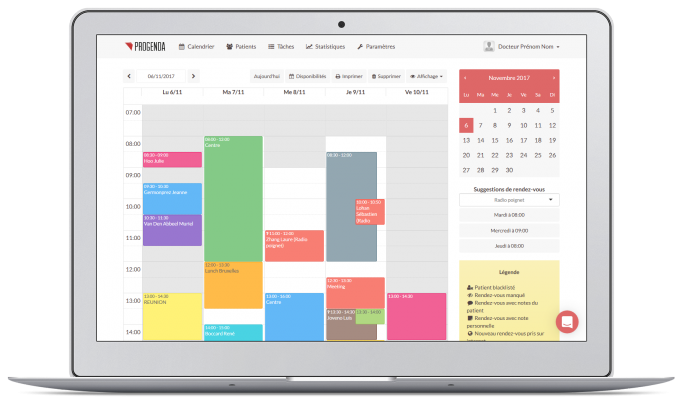

Simplifiez la gestion de vos rendez-vous

Profitez d’un agenda médical en ligne qui s’adapte à vous

Profitez d’un agenda médical en ligne qui s’adapte à vous

Retrouvez un professionnel médical et prenez ou gérez votre rendez-vous!

Découvrez les fonctionnalités pour médecins et paramédicaux!

Progenda collabore étroitement avec différentes sociétés pour vous fournir une expérience optimale.

Synchronisez vos données (patients et rendez-vous) en permanence et sans opération manuelle. Ouvrez facilement le dossier médical du patient depuis votre agenda.

Prise d'appels permanente ou déviation d'appels en cas de surcharge. Faites appel à un secrétariat sur place ou à distance pour vous aider à la prise de rendez-vous et dans vos tâches administratives.

Synchronisation en temps-réel de vos rendez-vous (privés ou professionnels) avec un agenda externe (Google, Apple, Yahoo, Outlook, ...).

Créez votre agenda médical maintenant!

Téléchargez l’application pour votre mobile et tablette!

Du lundi au vendredi de 9h à 17h

Par email, du lundi au vendredi de 9h à 17h

Vous êtes au téléphone avec un de nos conseillers?

Cliquez ici pour accéder à l’outils d’assistance

Du lundi au vendredi de 9h à 18h

Par email, du lundi au vendredi de 9h à 18h

Vous êtes au téléphone avec un de nos conseillers?

Cliquez ici pour accéder à l’outils d’assistance

– Agenda en ligne

– Multi-agenda pour équipe

– Prise de rendez-vous en ligne

– Confirmations (Emails et/ou SMS)

– Rappels (Emails et/ou SMS)

– Applications mobiles

– Synchronisations

Plus de détails…

Progenda collabore étroitement avec différents logiciels et sociétés. Par exemple:

– DMI (Epicure, Medinect, Omnipro, …) et autres

– Agenda (Apple, Google, Outlook, …)

– Télé-secrétariats (Captel, Help Secrétariat, Relieve Connect, …)

Plus de détails…

– Agenda en ligne

– Multi-agenda pour équipe

– Prise de rendez-vous en ligne

– Confirmations (Emails et/ou SMS)

– Rappels (Emails et/ou SMS)

– Applications mobiles

– Synchronisations

Plus de détails…